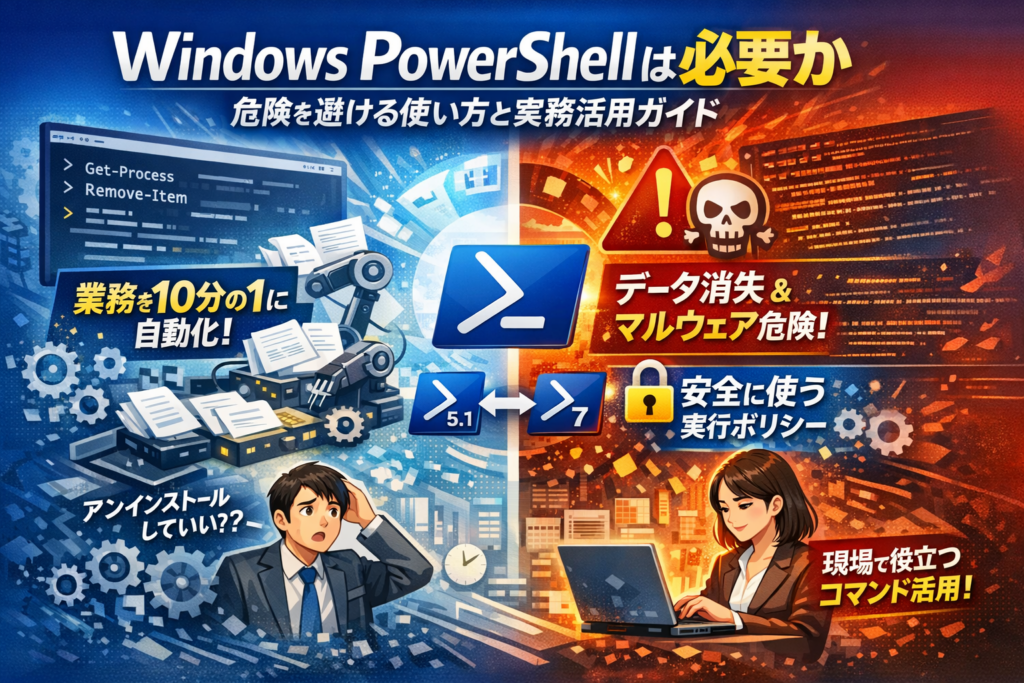

PCに最初から入っている「Windows PowerShell」を、よく分からないまま放置しているなら、それだけで時間とリスクを垂れ流しています。結論としてこれは、コマンドプロンプトの単なる後継ではなく、正しく線引きして使えば「雑務を10分の1に削る標準ツール」であり、安易にアンインストールすべきものではありません。同時に、実行ポリシーやRemove-Itemの扱いを誤れば、データ損失やマルウェア悪用の入り口にもなります。

本記事では、Windows PowerShellとは何か、コマンドプロンプトやPowerShell 7との違い、いつまで使えるのかを3分で整理したうえで、「一般ユーザーにとって本当に必要か」「企業PCでどこまで許可するか」を実務目線で切り分けます。Windows 10/11での起動方法、基本コマンドの使い方、バージョン確認とアップデート、PowerShell 5.1と7の共存・切り替えも、コマンド一覧任せにせず最短で押さえます。

さらに、get-wineventやget-windowsfeatureを使ったトラブル対応やWindows Updateの自動化、ファイル操作スクリプトによる業務削減と、やってはいけない操作を具体例で整理し、「月に何時間の作業なら自動化すべきか」「ノンプログラマーはどこまで習得すれば十分か」まで数値ではなく現場感で判断できるようにします。黒い画面への漠然とした不安を、PCと組織の生産性を底上げする実務ロジックに変えたい方だけ、この先を読み進めてください。

目次

Windows PowerShellとは何者なのか?黒い画面の正体を3分で理解する

デスクトップの片隅にいる青いアイコン。黒い画面を開くと英語だらけで「これ、本当に触って大丈夫…?」と感じる方が多いはずです。実態は、PCの奥にあるスイッチをまとめて操作できるリモコン兼プログラミング環境だと考えるとイメージしやすくなります。

Windowsの設定変更やファイル処理、サーバー管理など、本来はバラバラの画面で操作する作業を、1本のライン作業に変えるのがこのシェルとスクリプト言語です。だからこそ、業務自動化やトラブル調査など、現場での「時間泥棒」を一気に削ってくれます。

Windows PowerShellとコマンドプロンプトの違いを、一番やさしく図解するなら

イメージとしては、次のような違いがあります。

| 項目 | コマンドプロンプト | Windows PowerShell |

|---|---|---|

| 正体 | 昔ながらのテキストシェル | .NETベースのオブジェクト指向シェル |

| 出力 | 文字の羅列 | 構造を持ったオブジェクト |

| コマンド | dir, copyなど | Get-Processなどのコマンドレット |

| 拡張性 | 限定的 | 関数やスクリプトで大規模運用向き |

現場で効いてくるのは出力がオブジェクトかどうかです。コマンドプロンプトは、実行結果を人間が読む前提で「文字」として出しますが、PowerShellは結果をオブジェクトとして扱えるので、後続の処理でフィルタやソート、集計を自由に組み替えられます。

オブジェクト指向シェルとコマンドレットとパイプラインがもたらす「作業時間の差」

コマンドレットは「Get-Process」のように動詞-名詞で構成された小さな機能部品です。これをパイプでつなぐと、GUIでポチポチやっていた作業が一気にライン化されます。

例として、特定アプリのプロセスを調べてCSVに保存する流れを考えます。

-

GUIでの作業

- タスクマネージャーを開く

- プロセスを目視で探す

- 手書きでメモ、もしくは画面キャプチャ

- Excelに転記して整形

-

PowerShellでの作業

- get-process アプリ名 | select Name,CPU | export-csv process.csv

この1行で聞き取り・記録・整形まで全部自動になります。ファイル一覧の取得やバックアップ、ログの抽出も同じ発想で組み立てられるため、「毎月2時間かかる定型作業」が10秒で終わる、という事例は現場で珍しくありません。

Windows PowerShellとPowerShell 7(Core)の関係と、今後の標準の考え方

ここでややこしいのが「今PCに入っているもの」と「今後推奨されるもの」の違いです。

| 名前 | 主な呼ばれ方 | 動作環境 | 位置づけ |

|---|---|---|---|

| Windows PowerShell 5.1 | 旧来の標準 | Windowsのみ | 多くの既存資産が動く |

| PowerShell 7系 | PowerShell 7, Core | Windows / Linux / macOS | 新しいクロスプラットフォーム版 |

多くの企業PCには今も5.1が標準搭載されています。一方で、MicrosoftはPowerShell 7を今後のメインラインとして機能追加しており、AzureやOffice 365、SharePointの管理モジュールも7系を前提にする流れが強まっています。

現場で現実的なのは、次のような住み分けです。

-

既に社内にあるスクリプトやサーバー管理手順 → 5.1をベースに慎重に運用

-

新規の自動化やクラウド連携、クロスプラットフォーム環境 → 7系で構築

どちらか一方に「全面移行」するのではなく、5.1と7を共存させて段階的に切り替える戦略が、事故を避けつつ生産性を上げるうえで最も現実的です。

この後の章では、バージョン確認や切り替え、実際に業務でどこまで踏み込むかを具体的に掘り下げていきます。

Windows PowerShellは必要か、それともアンインストールして良いのかを本音で切り分ける

黒い画面を見るたびに「これ本当に必要なのか」「ウイルスでは」と感じる方は少なくありません。実務でPCを見てきた立場から言えば、ここを間違えると「余計なリスク」を背負うことになります。役割とリスクを、ユーザーの立場別に整理してみます。

「Windows PowerShellのアンインストール」は危険?一般ユーザーと情シスで結論が変わる理由

家庭利用のPCと、企業の業務用PCでは考え方が変わります。

| ユーザー種別 | おすすめ対応 | 理由 |

|---|---|---|

| 一般ユーザー | アンインストールしない / 無理に起動しない | OSの一部として多くの管理処理に使われており、消すとトラブル調査やサポートが難しくなります |

| 社内SE・情シス | アンインストールではなく「制限」 | グループポリシーや実行ポリシーで制御した方が、将来の運用や監査に対応しやすいです |

一般ユーザー向けに言えば、「消して安全」ではなく「触らなければ安全」な標準機能だと考えた方が現実的です。

一方、情シス側は「標準だから全面開放」も危険で、後述の実行ポリシーで線引きすることが実務的な解になります。

Windows PowerShellが勝手に起動するときの確認チェックリストと、ウイルスとの見分け方

勝手に起動するように見えるケースは、現場では主に3パターンです。

-

Windowsのタスクスケジューラから自動実行されている

-

管理ツールやセキュリティソフトが内部で利用している

-

マルウェアがスクリプトを仕込んでいる

不安なときは、次のチェックを順番に行うと判断しやすくなります。

-

タイトルバーのパスを確認する(

C:\Windows\System32\WindowsPowerShellなど正規パスか) -

起動と同時に表示されるスクリプト名・コマンドラインをメモする

-

タスクマネージャーで「パブリッシャー」がMicrosoftか不明な会社かを確認する

-

タスクスケジューラで同じ時間帯に動くタスクがないか調べる

-

不明なスクリプトパスがあれば、そのフォルダーをウイルス対策ソフトでフルスキャンする

「本体アプリが怪しいのではなく、その上で動くスクリプトが怪しい」という視点がポイントです。黒い画面そのものを削除しても、悪意あるスクリプトが別の方法で動くだけ、というケースも実際にあります。

企業PCでPowerShellの利用を制限するときに、情シスが決めておくべき実行ポリシー

企業では「使わせない」か「安全に使わせるか」の方針を、実行ポリシーで明文化しておく必要があります。現場で多いのは、便利さを優先して無制限にしてしまい、数年後に統制不能になるパターンです。

| 実行ポリシー | 特徴 | 向いている環境 |

|---|---|---|

| Restricted | スクリプト実行不可 | 一般社員PCでの原則設定。管理者のみ例外運用 |

| RemoteSigned | ローカル作成スクリプトのみ許可、リモートは署名必須 | 情シスや開発部門での標準ライン |

| AllSigned | すべて署名必須 | 厳格な監査が求められる環境向け |

あわせて、次の3点を決めておくと事故が起きにくくなります。

-

誰のPCで、どのポリシーまで許可するか(役割別ポリシー表を用意する)

-

署名付きスクリプトをどこに保管するか(共有フォルダーやバージョン管理)

-

スクリプト変更時のレビュー手順(最低2人以上で内容とログ出力を確認する)

実務で見てきた中では、「とりあえずRemoteSignedにしておく」ではなく、月10時間以上かかる定型作業を洗い出したうえで、その範囲だけスクリプト化を許可するくらいに絞った運用が、情シスと現場のバランスが取りやすくなります。

Windows 10とWindows 11でのWindows PowerShellの起動方法と、最初に覚えるべき基本操作

黒い画面は、触り方さえ分かれば「怖い場所」から「作業時間を溶かす時短ツール」に一気に変わります。ここでは、現場で新人に教える順番そのままに、迷わず起動して、つまずきやすい最初の5分を安全に抜けるための手順だけをギュッとまとめます。

スタートメニューとターミナルと管理者権限、3つの起動パターンをスクリーンショット抜きで迷わず説明する

日常でよく使う起動は次の3パターンです。状況で使い分けるとトラブルが減ります。

-

1. スタートメニューから通常起動(練習・軽作業用)

- キーボードで Windowsキー を押す

- 「powershell」と入力

- 検索結果の Windows PowerShell をそのまま Enter

→ 権限が低めで起動するため、ファイル削除などの事故リスクが小さく、最初の練習に向いています。

-

2. ターミナル経由で起動(Windows 11でよく使う形)

- Windowsキー + X

- メニューから「ターミナル」または「ターミナル(管理者)」

- ターミナル内で PowerShell プロファイルが開く

→ タブで複数のシェルを切り替えられるので、コマンドプロンプトと並行して作業する情シスには定番です。

-

3. 管理者権限で起動(設定変更やインストール時)

- スタートメニューで「powershell」と入力

- 検索結果を右クリック

- 「管理者として実行」を選択

→ ソフトのインストールやサービス制御など、PC全体に影響する操作専用と割り切るのが安全です。

現場では「普段は通常起動、設定変更のときだけ管理者」というルールを決めておくと、誤操作の相談が目に見えて減ります。

cdとlsとGet-Help、PowerShell版「基本コマンド」をコマンドプロンプトと比較しながら覚える

最初の壁は「どのコマンドが使えるか分からない」です。使うのは3つだけと決めて覚えると、黒い画面への抵抗が一気に下がります。

次の表が、現場でよく質問される基本操作の対応関係です。

| やりたいこと | コマンドプロンプト | PowerShellのコマンド | 補足 |

|---|---|---|---|

| フォルダを移動 | cd | cd または Set-Location | cdはエイリアス |

| 中身を一覧表示 | dir | ls または Get-ChildItem | lsもエイリアス |

| 現在の場所確認 | cd | pwd または Get-Location | Linux経験者に好評 |

| コマンドの説明を見る | help | Get-Help | オプションが豊富 |

最初の目標は次の3つだけです。

-

cd でフォルダを移動する

-

ls で中身を確認する

-

Get-Help コマンド名 で迷ったらヘルプを見る

例えば、ドキュメントフォルダに移動して中身を確認する流れは次のとおりです(入力するのは英数字だけです)。

- cd Documents

- ls

- 気になるコマンドを見つけたら Get-Help そのコマンド名

この3手順に慣れるだけで、「PCの中身を探す作業」がマウスより速くなっていきます。

PowerShellのヘルプとタブ補完を使い倒して、コマンド一覧を暗記せずに仕事を進めるコツ

黒い画面が嫌われる大きな理由が「コマンドを覚えないといけない気がする」ことです。実際の現場では、コマンド名を暗記している人ほど危ないと感じます。勢いで打ってしまい、確認せずに実行してしまうからです。

安全に、かつ楽に使うためのポイントは3つです。

-

1. タブ補完で「探しながら」入力する

コマンドの最初の数文字を打って Tab を押すと、自動で補完されます。

例:Get-まで入力して Tab を押すと、Get-ChildItem, Get-Process など候補が順番に出てきます。

→ 「あれ、ファイル一覧のコマンドなんだっけ」と忘れても、Get- からタブ連打で探せます。 -

2. Get-Command で「今ある道具」を眺める

すべてを暗記するのではなく、「どんな道具が用意されているか」をざっくり把握します。

- Get-Command get-*

- Get-Command process

という形で、関心のあるキーワードだけで絞り込むと、必要なコマンドレットだけに集中できます。

-

3. Get-Help -Online で公式解説をその場で開く

例えば、ファイル削除コマンドを安全に確認したいときは、

- Get-Help Remove-Item -Online

として、ブラウザで公式ドキュメントを開きます。現場では、破壊的なコマンドほど -Online で確認してから本番に使うルールを徹底しています。

この3つを習慣化すると、「コマンド一覧PDFを印刷して覚える」ような前時代的な勉強は不要になります。道具の名前を全部覚えるのではなく、必要なときに素早く探し、必ず中身を確認してから使う、それだけで十分実戦レベルに届きます。

Windows PowerShellのバージョン確認と、PowerShell 5と7の共存・切り替え戦略

黒い画面を開いた瞬間、「今どのバージョンで動いているのか分からない」まま作業している現場を何度も見てきました。ここを曖昧にすると、思わぬ不具合やサポート切れに足をすくわれます。まずは“足元”を固めていきます。

バージョン確認コマンドと、「Windows PowerShellのバージョン最新」の意味の正しい読み解き方

現在のバージョンは、まずこの1行で確認します。

-

Windows付属のシェル

PowerShellを起動して

$PSVersionTable.PSVersion -

クロスプラットフォーム版

pwshを起動して同じく

$PSVersionTable.PSVersion

ここでつまずきがちなのが「最新版」という言葉です。現場では、次の2つを分けて考えると混乱が減ります。

| 視点 | Windows PowerShell | PowerShell 7系 |

|---|---|---|

| 立ち位置 | OS標準機能 | 別途インストール |

| 役割 | 既存システムとの互換性重視 | 新機能・高速化・クロスプラットフォーム |

| 最新かどうか | Windows Updateに依存 | 自分でバージョンアップ |

「バージョンが古い=即アップデート」ではなく、何を動かしているかを先に確認することが、安全運用の第一歩になります。

PowerShell 5.1と7はどっちを使うべきか?既存資産とクロスプラットフォームの現実的な線引き

情シスや社内SEの相談で多いのが「これからは全部7にすべきか」という話です。実務目線では、次の線引きがおすすめです。

-

5.1を主に使う場面

- 古いサーバー管理ツールや既存スクリプトが大量にある

- ベンダー提供の ps1 が5.1前提でテストされている

- コマンドプロンプトとの切り替えを最小限にしたいPC運用

-

7を主に使う場面

- 新規で自動化を設計する業務(ログ収集、バックアップ処理など)

- 将来Linuxサーバーやクラウドにも展開したい案件

- パフォーマンスやモジュールの新機能を活かしたいケース

| 判断軸 | 5.1優先 | 7優先 |

|---|---|---|

| 既存スクリプト量 | 多い | 少ない/新規中心 |

| 対象OS | Windowsのみ | Windows+Linux+macOS |

| 変更リスク | 最小化したい | 将来投資を優先 |

両方を共存させ、作業内容ごとに使い分けるのが、現場で一番トラブルが少ない戦略です。私の経験では、まず5.1で安定運用を維持しつつ、「月数時間以上かかっている定型作業」から7で新規スクリプトを作ると、現場の抵抗も小さく進めやすくなります。

PowerShell 7のインストール方法(ダウンロードやMSIやStoreやwinget)と、企業でのバージョンアップの考え方

7系はアプリケーションとして追加インストールします。代表的な方法は4つです。

-

公式サイトからダウンロード

MSIパッケージを取得し、サーバーやオフライン環境に配布しやすい方法です。

-

MSIインストーラーを配布ツールで展開

情シスがSystem Centerやその他の配布ツールで一括インストールするパターンです。

-

Microsoft Storeからインストール

個人PCや小規模環境向け。自動更新されますが、企業ポリシー的に制限したい場合もあります。

-

wingetを使う方法

コマンドラインから

winget install --id Microsoft.PowerShell

として展開します。スクリプト化しやすく、大量PCへの横展開に向きます。

企業でのバージョンアップ方針を決めるときは、次の3点を事前に整理しておくと安全です。

- サポート対象のバージョンを明文化する

「5.1+7.4をサポート」といった基準を決め、情シスと現場スタッフで共有します。 - 検証用PC・検証用サーバーを必ず用意する

新バージョンでスクリプトが動作するか、実行ポリシーやモジュールの互換性をテストします。 - 更新手順とロールバック手順をセットで作る

アップデート用のスクリプトと、「旧バージョンに戻す手順書」を同時に用意し、PCトラブル時でも慌てないようにします。

PC1台なら「とりあえず最新を入れて試す」で済みますが、10台、50台と増えると、それはもう“運用設計”の世界です。そこを丁寧に決めておくかどうかが、3年後に「楽をしている情シス」と「アップデートのたびに徹夜している情シス」の分かれ目になります。

情シスと現場担当がまず覚えるべきWindows PowerShellのコマンド一覧と業務自動化の具体例

「毎月同じクリックを繰り返しているなら、その瞬間から損をしている」とよく現場で話します。黒い画面に一歩踏み出せるかどうかで、残業時間がそのまま変わるからです。

ファイル名一括変更やバックアップなど、「GUIで20分がWindows PowerShellで10秒」になる代表的スクリプト

まずは、非エンジニアでもすぐ効果が出る代表的な処理から押さえます。ポイントは「ファイルとフォルダー操作」だけに絞って練習することです。

よくある作業と、コマンドの対応をまとめると次のようになります。

| よくある作業内容 | 使う主なコマンドレット | 現場での効果 |

|---|---|---|

| 月次レポートのファイル名に日付を付け直す | Get-ChildItem、Rename-Item | 数百ファイルのリネームを10秒で完了 |

| 特定フォルダーを日次バックアップ | Copy-Item、Test-Path | 手作業ミスのないバックアップを自動化 |

| 一定日数より古いログを削除 | Get-ChildItem、Remove-Item | ログ肥大でディスクが逼迫する事故を予防 |

例えば「レポート_01.xlsx~レポート_100.xlsx」に日付を付けたい場合、GUIならドラッグとF2連打で20分コースですが、シェルなら1行で終わります。ここで大事なのは、最初は必ず -WhatIf オプションを付けて動作を確認する習慣を徹底することです。業務用ストレージを扱うとき、この一手間が「シャレにならない消失事故」を確実に防ぎます。

get-processとget-serviceとget-wineventで、PCトラブル時の「聞き取り」をデータ化する

ヘルプデスクでよくある「PCが重いです」「さっき青い画面が出ました」というあいまいな相談も、適切なコマンドで定量データに変換できます。

-

get-process

実行中のプロセスとCPU・メモリ使用量を一覧表示します。タスクマネージャーを画面共有で確認するより、コマンドで一括取得してログとして残す方が、後から原因分析しやすくなります。

-

get-service

サービスの状態を一覧で取得します。ウイルス対策ソフトや業務アプリ用サービスが停止していないかを、現場担当が自分でチェックできます。

-

get-winevent

システムのイベントログを抽出します。「いつ落ちたのか」「どのドライバーがエラーを出したのか」を、担当者の記憶ではなく、実行結果という証拠で追えるようになります。

現場でおすすめしているのは、トラブル対応用のワンライナーセットを情シスが用意し、ショートカットから誰でも実行できるようにしておくことです。これだけで「担当者によって聞き取り精度がバラバラ」という問題がかなり解消されます。

Windows Updateやget-windowsfeatureを使ったサーバー管理の現場で起きがちな失敗と、その回避パターン

サーバー管理では、便利さと危険性が紙一重です。特に、Windows Updateや機能追加の自動化では、次の3点でつまずくケースを多く見てきました。

-

更新タイミングのコントロール不足

コマンドで一気に更新をかけてしまい、業務時間中に再起動が走るケースです。更新を自動化する場合でも、メンテナンス時間帯を変数や設定ファイルで明示し、「今は実行しない」制御を必ず入れておく必要があります。 -

get-windowsfeatureの結果を読み違える

役割や機能の有効・無効を一覧できるget-windowsfeatureは便利ですが、「インストール済みだが一部コンポーネントが不足」という微妙な状態を見落としがちです。InstallStateがMixedのものは要確認とルール化しておくと、原因不明の動作不良を減らせます。 -

テスト環境と本番環境の差異を無視した自動化

同じスクリプトを本番に流したつもりが、OSバージョンやパッケージ構成が微妙に違い、想定外のサービス停止が起きるパターンです。事前にバージョン情報やインストール済みパッケージを取得し、条件分岐で「この環境では実行しない」ガードを入れることがプロのやり方です。

情シスがまず目指すべきは、「全部を自動化すること」ではありません。時間がかかり、かつミスが致命傷になる処理だけを、少数のコマンドとスクリプトで確実に固めることです。ここを押さえるだけで、黒い画面は脅威ではなく、現場を守る心強い味方に変わります。

やってはいけないWindows PowerShellと安全に試せるWindows PowerShellを線引きする

黒い画面が一気に「最強の味方」に変わる人と、「事故ツール」にしてしまう人の差は、才能ではなく線引きのルールを持っているかどうかです。ここでは、現場で本当にヒヤッとしたケースから、安全な使い方を具体的に固めていきます。

Remove-Itemとレジストリ操作で本番データを飛ばしかけた現場の話から学ぶべき3つの教訓

ファイル削除のRemove-Itemやレジストリ操作は、PCを「一撃で壊せる」レベルのコマンドです。実際に、次のような事故寸前のケースは珍しくありません。

-

バックアップフォルダを消すつもりが、パスの指定ミスで共有フォルダごと削除

-

環境を整えるつもりで、レジストリのキーを一括削除してアプリが起動不能

ここから外してはいけない教訓は3つです。

-

ワイルドカードを本番で使わない

Remove-Item C:\Data\*のような書き方は、パス1文字のタイプミスで地獄を見ます。削除対象はフルパスで1件からが基本です。 -

レジストリは「書き込み禁止」がデフォルト

Exportでバックアップを取り、Importで戻せる状態にしてからSet-ItemPropertyやRemove-Itemを使います。戻せない書き込みは、そもそも「やらない」が正解の場面も多いです。 -

実行結果を目で追える単位に分割する

1行で1000件処理せず、まずは1件、次に10件と処理件数を段階的に増やすことで被害範囲をコントロールできます。

危険コマンドの扱いをざっくり整理すると、次のようなイメージになります。

| 区分 | 代表コマンド | 現場での扱い方 |

|---|---|---|

| 参照系 | Get-ChildItem, Get-Process, Get-Service, Get-WinEvent | 本番でガンガン使ってよい監視ツール |

| 変更系 | Set-Item, Set-Service | テスト環境で動きを確認してから段階導入 |

| 破壊系 | Remove-Item, レジストリ削除 | 本番は極力避け、どうしても実施する時はバックアップ必須 |

-WhatIfとテスト環境と権限分離、プロが必ず入れる「保険」の具体的なかけ方

現場で長くPCやサーバーを触っている人ほど、「保険を盛る」のがうまいです。スクリプトの中身が高度かどうかより、この保険があるかどうかで安全性が決まります。

最低限押さえておきたい保険は3つです。

-

-WhatIfスイッチを徹底する

多くのコマンドレットは、何をするかだけを表示する-WhatIfオプションを持っています。- Remove-Item

- Stop-Service

- Restart-Computer

こうした危険寄りの操作は、必ず-WhatIfで実行結果を確認してから本番実行する癖をつけます。

-

テスト環境を1段階でもいいから用意する

いきなり本番PCで試すのではなく、最低でも次のどれかを用意します。- 予備PCや中古PC

- 仮想マシン(Hyper-VやVirtualBox)

- サンプルデータだけを入れた検証用フォルダ

「本番と同じ構成でないと意味がない」と完璧を求めて何もやらないより、80%似ているテスト環境で動きを見る方がはるかに安全です。

-

権限分離で「うっかり削除」を物理的に防ぐ

管理者権限のターミナルだけで作業すると、すべてのミスが即本番に刺さります。次のような分け方が有効です。

| シェルの使い分け | 目的 |

|---|---|

| 通常権限のPowerShell | コマンドの試行、Get系の確認 |

| 管理者権限のPowerShell | 検証済みスクリプトの実行のみ |

| ISEやエディタ | スクリプト編集とレビュー専用 |

管理者権限での「思いつき1行実行」をやめるだけで、事故リスクは体感で半分以下になります。

ベンダー製スクリプトがブラックボックス化したときに、社内でできるリファクタリングの手順

情シスの現場でよくある悩みが、「外注ベンダーが作ったps1ファイルが誰も読めない」状態です。ここで全部書き直すのは現実的ではありませんが、次の3ステップなら社内だけでもリスクを大きく減らせます。

- 入出力をテーブル化して見える化する

| 視点 | 押さえるポイント |

|---|---|

| 入力 | 引数、設定ファイル、参照するフォルダやレジストリ |

| 出力 | 変更されるファイル、サービス、レジストリ、ログ |

| 実行条件 | 管理者権限の要否、対応OSバージョン |

この表だけでも、実行前に「どこに影響が出るか」が共有できるようになります。

- 関数ごとに区切り、コメントを追加する

-

長いスクリプトをfunction単位に分割

-

各functionの冒頭に「何をしているか」「前提条件」を日本語でコメント

-

レジストリ操作やRemove-Itemの直前には、必ず-WhatIf付きの例と注意書きを追記

コードの中身すべてを理解できなくても、「どの部分が一番危ないか」は見えるようになります。

- ログ出力を追加し、実行結果を「証拠」として残す

実務で価値が大きいのは、失敗しないことだけでなく、何が起きたかを後で追えることです。

-

Start-Transcriptで実行ログをテキスト出力

-

重要な処理前後でWrite-OutputやWrite-EventLogを追加

-

get-wineventを使って、障害発生時に関連ログをすぐ取得できるようにする

「誰か1人の頭の中にしかないスクリプト」から、「仕様と実行履歴が残る社内資産」に変わった瞬間、PowerShellは単なるツールから組織の仕事の仕組みへと格が上がります。現場で数多くのPCと向き合ってきた立場としても、ここを超えた企業は明らかにトラブル対応のスピードが違います。

Windows PowerShellはエンジニア専用ツールではない ビジネスパーソンのための現実的な活用ライン

黒い画面を前に固まってしまう人ほど、このツールを味方につけた瞬間に「定時で帰れる世界」が始まります。ポイントは、すべてを理解しようとせず、ビジネスで元が取れる範囲だけを冷静に切り出すことです。

ノンプログラマーが1週間で覚えるべき範囲と、それ以上は外注すべきと割り切るライン

非エンジニアが1週間で押さえるなら、次の4レベルに分けて考えると現実的です。

| レベル | 期間目安 | 覚える内容 | 向いている人・用途 |

|---|---|---|---|

| Lv1 | 1日 | 起動方法、cd/ls、タブ補完、Get-Help | 情シスライト層、資料用にログを取りたい人 |

| Lv2 | 3日 | パイプ、Where-Object、Select-Object、変数 | ファイル整理、CSV処理を楽にしたい人 |

| Lv3 | 1週間 | ループ、if、関数、スクリプト実行ポリシー | 部署の定型業務を自動化したい人 |

| Lv4 | 1ヶ月〜 | モジュール管理、リモート、API連携 | 本格的なシステム運用・開発担当 |

ノンプログラマーが狙うのはLv2〜Lv3までです。ここまでで、次のような「費用対効果が高いネタ」が片付きます。

-

フォルダー内のファイル名一括変更

-

日次・週次バックアップの自動コピー

-

ログの抽出とCSVへの出力

-

get-processやget-serviceによるトラブル時の状況記録

これを超えると、エラー時の切り分けやセキュリティ設計が一気に重くなります。「実行ポリシーを変更しながらリモート管理や複雑なAPI連携を始めたくなったら外注ライン」と決めておくと、社内で抱え込みすぎるリスクを避けやすくなります。

月に何時間の作業なら自動化すべきか?Windows PowerShell導入を判断するための「時間とリスク」の物差し

現場で判断がブレないよう、私は次のような物差しをよく提案します。

| 判断軸 | 目安 | アクション |

|---|---|---|

| 作業時間 | 月3時間未満 | 手作業で継続。マニュアルだけ整備 |

| 作業時間 | 月3〜10時間 | Lv2〜Lv3の範囲で自動化候補 |

| 作業時間 | 月10時間超 | 自動化前提。外注も含めて検討 |

| リスク | ファイル閲覧レベル | 現場担当が自動化してよい |

| リスク | データ削除・権限変更 | 情シス主導、レビュー必須 |

ここで重要なのは、時間だけでなくリスクも二軸で見ることです。たとえば「顧客リストのバックアップコピー」は、時間も長くリスクも低い典型的な自動化ネタです。一方で、「レジストリ変更」「ユーザー一括削除」のような操作は、1分で終わる作業でも自動化時の事故コストが桁違いになります。

作業を洗い出す際は、次の観点で棚卸しすると候補が見つかりやすくなります。

-

毎月決まった日付・曜日にやっている作業

-

手順書どおりに同じ画面をポチポチしている作業

-

ミスが起きると、リカバリーに1日以上かかる作業

この棚卸し結果を、上の表の「時間×リスク」に当てはめて優先順位を決めると、感情ではなく数字で導入可否を話し合えるようになります。

Azure PowerShellやOffice 365やSharePoint管理に踏み込む前に必ず決めておきたい社内ルール

クラウド管理に手を出すと、一気に威力が上がる一方で、1発のコマンドで全社に影響が出る世界に足を踏み入れます。特にAzure PowerShellやMicrosoft 365、SharePoint Onlineを扱う前に、最低限次のルールを決めてください。

-

権限分離

- 本番テナントでフル権限を持つアカウントでは、直接スクリプトを実行しない

- 日常運用用のアカウントと、設定変更用アカウントを分ける

-

レビューとログ

- 新しいスクリプトは、必ず別担当がレビューしてから本番投入

- 実行ログ(いつ・誰が・何を)をテキストファイルや監査ログに必ず出力する

-

検証環境

- 検証用テナントやテスト用サイトコレクションを用意し、必ずそこで-WhatIfやテストデータで確認

- get-commandやget-helpで、使うコマンドレットのパラメーターを事前に洗い出す

-

外部スクリプトの扱い

- インターネット上のサンプルをそのまま本番に流し込まない

- ベンダーや外注からもらったスクリプトは、コメントとドキュメントの提出を必須にする

現場を見ていると、「Azure側の設定はベンダー任せ」「社内は誰も読めない」というブラックボックス化が数年後に大きな負債になります。1度だけ、こうしたクラウド管理スクリプトの棚卸しとリファクタリングを手伝ったことがありますが、最初から「誰でも読める前提」で書かれていれば、保守コストは半分以下で済んだと感じました。

黒い画面を怖がる必要はありませんが、「どこまでを社内でやるか」と「どこからを外に任せるか」の線引きを先に決めておくことが、ビジネスパーソンにとっての現実的な活用ラインになります。

Windows PowerShellを武器にする企業と、いつまでも手作業に追われる企業の違い

画面が青くても黒くても、本質は「人がやるか、仕組みがやるか」です。ここで差がつくポイントは、技術力そのものより組織としての使い方にあります。

「1人のスーパーマン」依存から、「誰でも読めるスクリプト」と「運用ガイド」へのシフト

現場でよく見るのは「情シスのAさんしか触れない謎スクリプト」です。Aさんが異動した瞬間、更新も改善も止まり、誰も手を出せなくなります。

このパターンを避けるには、最初から「読む人」を想定した設計が必須です。

-

コメントとログ出力を必ず入れる

-

変数名や関数名に処理内容をそのまま書く

-

実行手順とロールバック手順を1枚の運用ガイドにまとめる

現場で実際に使える形に落とすと、次のようになります。

| 状態 | スーパーマン依存 | 武器として組織活用 |

|---|---|---|

| スクリプト | 個人のフォルダに.ps1を保存 | 共有リポジトリでバージョン管理 |

| 説明 | 口頭でその場説明 | 運用ガイドとコメントで誰でも追える |

| 変更権限 | 1人が本番で直接編集 | テスト環境で検証後、承認フローを通して反映 |

| 障害発生時 | 作った人が来るまで待つ | ガイドを見れば他メンバーが一次対応可能 |

ツールそのものより、この表の右側にどれだけ早く寄せていけるかで、数年後の身軽さが大きく変わります。

情シスや経営層や現場スタッフがWindows PowerShellをどう位置づけるかで変わる、3年後の生産性

同じPC管理でも、「便利な裏ワザ」で終わる組織と、「業務インフラ」として育てる組織では、3年後の姿がまったく違います。

| 立場 | 弱い位置づけ | 強い位置づけ |

|---|---|---|

| 情シス | 暇なときの時短ツール | 標準作業手順の一部(台帳更新やログ取得を自動化) |

| 経営層 | オタクの趣味 | 月〇時間削減できる投資対象として評価 |

| 現場 | 難しそうな黒い画面 | 「ボタン代わり」のスクリプトで自分の時間を守る |

おすすめは、時間で評価する物差しを作ることです。

-

毎月3時間以上かかる定型作業は、自動化候補として洗い出す

-

自動化で浮いた時間を「売上に近い仕事」にどれだけ回せるかを見える化する

私の肌感覚として、同じ規模の会社でも、この物差しを持っているチームは3年で「雑務の山」をほぼ消し、持っていないチームは新人に雑務を押しつけ続けています。

相談事例から見える、Windows PowerShellだけに頼らず業務フロー全体を見直すべきタイミング

現場からの相談で多いのは「毎日このコマンドを打っているが、自動化できないか」という問いです。実はここに落とし穴があります。

-

そもそも、その作業が要らないケース

-

別のシステム連携で一括処理した方が早いケース

-

権限設計を変えた方が安全なケース

このツールは「今のやり方を高速化する力」は強い一方で、「無駄な業務自体を消す力」は弱いです。次のような兆候が見えたら、コマンドではなく業務フローを疑ったほうが成果が出やすくなります。

-

スクリプトの本数ばかり増え、誰も全体像を説明できない

-

同じ情報を複数の台帳やシステムに二重・三重で入力している

-

自動化しても、上流の承認フローや紙の押印がボトルネックになっている

このタイミングで、一度業務の流れを図に書き出し、「本当に必要な処理はどこか」「どこから先をツールに任せるか」を決めると、作り直しの回数が一気に減ります。

コマンド一覧やバージョンアップの方法も重要ですが、企業の生産性を決めているのは、どの仕事を捨てて、どの仕事に人の頭を使うかの設計です。この視点を持っているかどうかが、手作業に追われる側と、ツールを武器にする側の分かれ目になっていると感じています。

WebマーケとITツール活用のプロが見てきた「現場」としてのWindows PowerShellの立ち位置

黒い画面にビクビクしている会社と、地味な自動化で利益率を底上げしている会社。その分かれ目に、このツールの扱い方があります。

8万社以上のWeb制作や運用支援で見えてきた、中小企業がITツールでつまずく共通パターン

多くの現場を見ていると、つまずき方には共通パターンがあります。

-

ツール導入=画面上の操作だと思い込み、裏側の仕組みを誰も理解していない

-

スーパーマン社員がバッチやスクリプトを独自運用し、退職とともにノウハウ蒸発

-

「怖いから触らない」と「よく分からないけど全部許可」が同居し、セキュリティも生産性も中途半端

ここでのポイントは、技術力より設計力と共有ルールの欠如です。シェルやスクリプトは危険な兵器ではなく、「手順を言語化した台本」です。この台本を作る文化がないままツールだけ増やすと、どの会社でも同じ失敗パターンにハマります。

Windows PowerShellに限らず、Google WorkspaceやMicrosoft 365と組み合わせて「仕組み化」すると何が変わるか

このシェル単体で考えると「黒い画面のツール」で終わりますが、他のSaaSと組み合わせると一気に“仕組み”になります。

代表的な組み合わせを整理すると、現場のイメージが湧きやすくなります。

| 組み合わせ | 現場でよくある使い方 | ビジネスメリット |

|---|---|---|

| Microsoft 365 + シェル | アカウント一括作成、ライセンス付け替え、自動退職処理 | 情シス作業を数時間→数分に短縮、権限漏れを防止 |

| SharePoint / OneDrive + シェル | 部署ごとのフォルダ作成、アクセス権設定、ログ取得 | 権限設計をテンプレ化し、監査対応を楽にする |

| Google Workspace + シェル連携用ツール | メール転送設定の一括変更、グループ管理 | 人事異動の反映漏れを削減し、情報漏えいリスクを低減 |

ポイントは、「1台のPC操作」ではなく「組織全体の定型作業」を対象にすることです。月に数十回発生するユーザー追加や権限変更は、まさにシェルとクラウドサービスの連携が真価を発揮する領域です。

宇井和朗が考える、「エンジニアではない人がWindows PowerShellとどう付き合うべきか」という現実的な答え

ITツール活用を支援している立場から見ると、非エンジニアに求められるのは「全部できる人」ではなく、次の3点に絞られます。

-

どんな作業が自動化候補かを見抜く目

月に3時間以上かかるルーチンは、自動化を検討するラインだと考えています。

-

シェルで何ができるかの“ざっくり範囲”を知ること

ファイル操作、ログ取得、アカウント管理の三つを押さえるだけで、情シスとの会話の質が一段上がります。

-

「自分で書く」のか「仕様を渡して外部に任せる」のかを判断できること

自分は、社内で触るのは基本コマンドと実行ポリシーの理解までにして、複雑なスクリプトは要件と運用ルールを言語化したうえで外部に委ねるスタイルを勧めています。

このツールを“怖い黒い画面”のまま放置する組織は、いつまでも人力での更新作業やアカウント管理に追われます。一方で、「自動化候補の見極め」と「ルール作り」だけでも踏み込んだ組織は、3年後には残業時間とヒューマンエラーの差がはっきり出ます。黒い画面を味方にするかどうかが、静かに競争力を分けているのが今の現場だと感じます。

この記事を書いた理由

著者 – 宇井 和朗(株式会社アシスト 代表)

本記事は生成AIではなく、私自身と当社が現場で積み重ねてきた経験と知見をもとにまとめています。

Web集客やITツール活用を支援する中で、Windows PowerShellを「よく分からない黒い画面だから怖い」と避けた結果、作業を属人化させたり、逆にセキュリティ担当が不安から機能を極端に制限して、業務が止まってしまう企業を何度も見てきました。

一方で、GoogleビジネスプロフィールやMicrosoft 365などと同じレベルで「業務の一部」として捉え、実行ポリシーや権限設計を整えた企業では、バックアップやログ取得、トラブル調査が短時間で回るようになり、情シス担当の残業時間が目に見えて変わります。

8万社以上の支援を通じて痛感しているのは、PowerShellは「触る人のスキル」より、「どこまでを任せ、どこからをルールで縛るか」の設計次第で武器にもリスクにもなるということです。黒い画面への漠然とした恐怖を、経営と現場の判断材料に変えてほしい。そのために、経営者として見てきた成功と失敗の両方を、この記事に整理しました。